本套课程KubernetesK8s CKS 认证实战班(安全专家),课程官方售价1798元,由K8s认证中国区官方授权导师,K8s运维架构师李振良(阿良)老师主讲,课程共分为9大部分,文件大小共计3.47G。本套K8s运维架构课不仅适合K8s初学者,也适合有K8s使用经验的人,深入浅出从0到1讲解,文章底部附下载地址。

课程介绍:

课程特色:

·基于中国互联网公司50强企业环境经验设计;

·贴合工作场景,分享真实干货案例,学完能直接在公司落地,非常接地气;

·课程实战部分占80%以上,拒绝过多理论,小白也很容易听得懂;

·课程覆盖范围广,涵盖知识点全面,采用当前最新版,学习最佳实践。

适合学员:

·半年以上Linux使用经验;

·希望传统运维转K8s运维的工程师;

·希望获得全局思考意识的一线技术经理及架构师。

KubernetesK8s CKS 认证实战班 视频截图

KubernetesK8s CKS 认证实战班 视频截图

课程目录

│

│ cks资料.rar

├─0-0.开班仪式:CKS认证、培养目标及学习建议

│ 0-0.开班仪式:CKS认证、培养目标及学习建议.mp4

│

├─1-1.K8s安全运维概述

│ 1-1.K8s安全运维概述.mp4

│

├─1-2.部署一套完整的K8s高可用集群(上)

│ 1-2.部署一套完整的K8s高可用集群(上).mp4

│

├─1-2.部署一套完整的K8s高可用集群(下)

│ 1-2.部署一套完整的K8s高可用集群(下).mp4

│

├─1-2.部署一套完整的K8s高可用集群(中)

│ 1-2.部署一套完整的K8s高可用集群(中).mp4

│

├─1-3.CIS 安全基准介绍

│ 1-3.CIS 安全基准介绍.mp4

│

├─1-3.K8s安全基准工具kube-bench

│ 1-3.K8s安全基准工具kube-bench.mp4

│

├─1-4.Ingress配置HTTPS证书安全通信

│ 1-4.Ingress配置HTTPS证书安全通信.mp4

│

├─1-5.深入理解网络策略,控制Pod网络通信

│ 1-5.深入理解网络策略,控制Pod网络通信.mp4

│

├─2-1.K8s安全框架概述

│ 2-1.K8s安全框架概述.mp4

│

├─2-2.基于角色的访问控制:RBAC

│ 2-2.基于角色的访问控制:RBAC.mp4

│

├─2-2.案例1:对用户授权访问K8s(TLS证书)

│ 2-2.案例1:对用户授权访问K8s(TLS证书).mp4

│

├─2-3.对命名空间进行资源配额:ResourceQuota

│ 2-3.对命名空间进行资源配额:ResourceQuota.mp4

│

├─2-4.对集群计算资源做限制:LimitRange

│ 2-4.对集群计算资源做限制:LimitRange.mp4

│

├─3-1.最小化IAM角色,了解什么是最小权限原则

│ 3-1.最小化IAM角色,了解什么是最小权限原则.mp4

│

├─3-2.限制容器对资源的访问:AppArmor

│ 3-2.限制容器对资源的访问:AppArmor.mp4

│

├─3-3.限制容器内进程的系统调用:Seccomp

│ 3-3.限制容器内进程的系统调用:Seccomp.mp4

│

├─3-4.案例2:对应用程序授权访问K8s(SA)

│ 3-4.案例2:对应用程序授权访问K8s(SA).mp4

│

├─4-1.Pod安全上下文多个使用案例

│ 4-1.Pod安全上下文多个使用案例.mp4

│

├─4-1.Pod安全上下文(Security Context)维度

│ 4-1.Pod安全上下文(Security Context)维度.mp4

│

├─4-2.Pod安全策略(PSP)

│ 4-2.Pod安全策略(PSP).mp4

│

├─4-3.Secret存储敏感数据

│ 4-3.Secret存储敏感数据.mp4

│

├─4-4.安全沙箱运行容器:gVisor介绍与安装

│ 4-4.安全沙箱运行容器:gVisor介绍与安装.mp4

│

├─4-8.安全沙箱运行容器:与Docker、K8s集成使用

│ 4-8.安全沙箱运行容器:与Docker、K8s集成使用.mp4

│

├─4个 Falco 监控案例与数据集中可视化

│ 4个 Falco 监控案例与数据集中可视化.mp4

│

├─5-1.可信任软件供应链概述

│ 5-1.可信任软件供应链概述.mp4

│

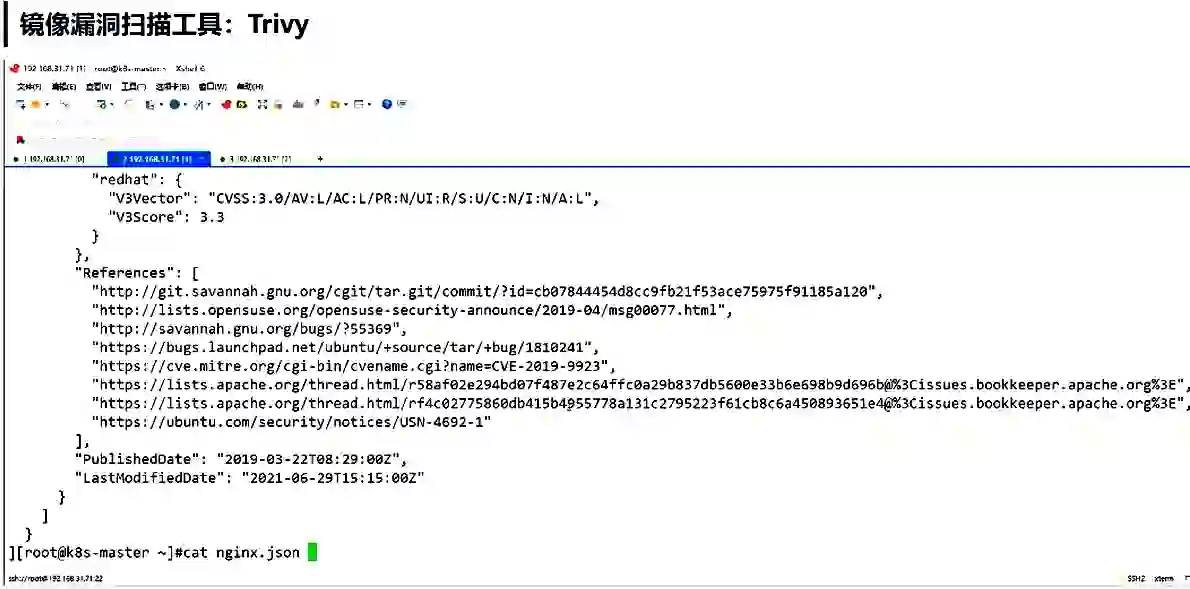

├─5-3.Dockerfile文件优化,镜像漏扫工具Trivy

│ 5-3.Dockerfile文件优化,镜像漏扫工具Trivy.mp4

│

├─5-4.OPA Gatekeeper策略引擎

│ 5-4.OPA Gatekeeper策略引擎.mp4

│

├─5-4.检查YAML文件安全配置:kubesec

│ 5-4.检查YAML文件安全配置:kubesec.mp4

│

├─5-5.准入控制器:Admission Webhook,镜像检查

│ 5-5.准入控制器:Admission Webhook,镜像检查.mp4

│

├─6-1.分析系统调用进程与检查恶意进程:Sysdig

│ 6-1.分析系统调用进程与检查恶意进程:Sysdig.mp4

│

├─6-2.Sysdig容器排查使用案例

│ 6-2.Sysdig容器排查使用案例.mp4

│

├─6-2.监控容器运行时(Runtime):Falco

│ 6-2.监控容器运行时(Runtime):Falco.mp4

│

├─6-3.Sysdig系统资源排查案例

│ 6-3.Sysdig系统资源排查案例.mp4

│

├─6-6.K8s 审计日志介绍与启用

│ 6-6.K8s 审计日志介绍与启用.mp4

│

├─6-7.K8s 审计日志数据分析

│ 6-7.K8s 审计日志数据分析.mp4

│

├─6-8.K8s 审计日志规则编写案例

│ 6-8.K8s 审计日志规则编写案例.mp4

│

├─7-1.CKS考试报名流程

│ 7-1.CKS考试报名流程.mp4

│

├─7-2.CKS 真题解析

│ 7-2.CKS 真题解析.mp4

│

├─8-1.谈谈Linux系统安全加固方案

│ 8-1.谈谈Linux系统安全加固方案.mp4

│

├─9-0.K8s新版考试系统介绍与在线答疑

│ 9-0.K8s新版考试系统介绍与在线答疑.mp4

│

├─9-1.在线答疑,解决你的问题

│ 9-1.在线答疑,解决你的问题.mp4

│

└─9-2.在线答疑(11月份)

9-2.在线答疑(11月份).mp4

此教程来源于网络收集整理,仅供本地学习参考,教程无法保证一直有效,请及时转存!

如本教程是商业教程,请务必联系教程作者购买商业许可后方可观看!

教程作者如需删除请第一时间联系右侧客服,获悉后将第一时间删除!